Selama ini saya selalu mengatakan hati-hati jika ada program hasil crackan itu terdapat malware, jadi sebenarnya apakah Crack itu? atau mau tahu apa itu sebenarnya Hacker, Cracker, dan Malware. Baik saya akan menjelaskan sedikit mengenai ketiga topik tersebut, yang saya rangkum hasil dari berbagai sumber ketika saya search di google.

Perbedaan Hacker Dan Cracker

Sejarah Hacker dan Cracker Hacker muncul pada awal tahun 1960-an diantara para anggota organisasi mahasiswa Tech Model Railroad Club di Laboratorium Kecerdasan Artifisial Massachusetts Institute of Technology (MIT). Kelompok mahasiswa tersebut merupakan salah satu perintis perkembangan teknologi komputer dan mereka beroperasi dengan sejumlah komputer mainframe. Kata hacker pertama kali muncul dengan arti positif untuk menyebut seorang anggota yang memiliki keahlian dalam bidang komputer dan mampu membuat program komputer yang lebih baik dari yang telah dirancang bersama. Kemudian pada tahun 1983, analogi hacker semakin berkembang untuk menyebut seseorang yang memiliki obsesi untuk memahami dan menguasai sistem komputer. Pasalnya, pada tahun tersebut untuk pertama kalinya FBI menangkap kelompok kriminal komputer The 414s yang berbasis di Milwaukee AS. 414 merupakan kode area lokal mereka. Kelompok yang kemudian disebut hacker tersebut dinyatakan bersalah atas pembobolan 60 buah komputer, dari komputer milik Pusat Kanker Memorial Sloan-Kettering hingga komputer milik Laboratorium Nasional Los Alamos. Salah seorang dari antara pelaku tersebut mendapatkan kekebalan karena testimonialnya, sedangkan 5 pelaku lainnya mendapatkan hukuman masa percobaan.

Kemudian pada perkembangan selanjutnya muncul kelompok lain yang menyebut-nyebut diri hacker, padahal bukan. Mereka ini (terutama para pria dewasa) yang mendapat kepuasan lewat membobol komputer dan mengakali telepon (phreaking). Hacker sejati menyebut orang-orang ini 'cracker' dan tidak suka bergaul dengan mereka. Hacker sejati memandang cracker sebagai orang malas, tidak bertanggung jawab, dan tidak terlalu cerdas. Hacker sejati tidak setuju jika dikatakan bahwa dengan menerobos keamanan seseorang telah menjadi hacker.

Para hacker mengadakan pertemuan setiap setahun sekali yaitu diadakan setiap pertengahan bulan Juli di Las Vegas. Ajang pertemuan hacker terbesar di dunia tersebut dinamakan Def Con. Acara Def Con tersebut lebih kepada ajang pertukaran informasi dan teknologi yang berkaitan dengan aktivitas hacking.

Pengertian Hacker dan Cracker

1. Hacker

Hacker adalah sebutan untuk mereka yang memberikan sumbangan yang bermanfaat kepada jaringan komputer, membuat program kecil dan membagikannya dengan orang-orang di Internet. Sebagai contoh : digigumi (Grup Digital) adalah sebuah kelompok yang mengkhususkan diri bergerak dalam bidang game dan komputer. Digigumi ini menggunakan teknik teknik hexadecimal untuk mengubah teks yang terdapat di dalam game. Contohnya, game Chrono Trigger berbahasa Inggris dapat diubah menjadi bahasa Indonesia. Oleh karena itu, status Digigumi adalah hacker, namun bukan sebagai perusak. Hacker disini artinya, mencari, mempelajari dan mengubah sesuatu untuk keperluan hobi dan pengembangan dengan mengikuti legalitas yang telah ditentukan oleh developer game.

Para hacker biasanya melakukan penyusupan-penyusupan dengan maksud memuaskan pengetahuan dan teknik. Rata - rata perusahaan yang bergerak di dunia jaringan global (internet) juga memiliki hacker (Seperti Google, Microsoft, dll). Tugasnya yaitu untuk menjaga jaringan dari kemungkinan perusakan pihak luar "cracker", menguji jaringan dari kemungkinan lobang yang menjadi peluang para cracker mengobrak - abrik jaringannya, sebagai contoh : perusahaan asuransi dan auditing "Price Waterhouse". Ia memiliki team hacker yang disebut dengan Tiger Team. Mereka bekerja untuk menguji sistem sekuriti client mereka.

2. Cracker

Cracker adalah sebutan untuk mereka yang masuk ke sistem orang lain dan cracker lebih bersifat destruktif, biasanya di jaringan komputer, mem-bypass password atau lisensi program komputer, secara sengaja melawan keamanan komputer, men-deface (merubah halaman muka web) milik orang lain bahkan hingga men-delete data orang lain, mencuri data dan umumnya melakukan cracking untuk keuntungan sendiri, maksud jahat, atau karena sebab lainnya karena ada tantangan. Beberapa proses pembobolan dilakukan untuk menunjukan kelemahan keamanan sistem.

Hirarki / Tingkatan Hacker

1. Elite

Ciri-ciri : mengerti sistem operasi luar dalam, sanggup mengkonfigurasi & menyambungkan jaringan secara global, melakukan pemrogramman setiap harinya, effisien & trampil, menggunakan pengetahuannya dengan tepat, tidak menghancurkan data-data, dan selalu mengikuti peraturan yang ada. Tingkat Elite ini sering disebut sebagai ‘suhu’ yang berarti guru (dalam bahasa Cina) jika tidak salah.

2. Semi Elite

Ciri-ciri : lebih muda dari golongan elite, mempunyai kemampuan & pengetahuan luas tentang komputer, mengerti tentang sistem operasi (termasuk lubangnya), kemampuan programnya cukup untuk mengubah program eksploit.

3. Developed Kiddie

Ciri-ciri : umurnya masih muda (ABG) & masih sekolah, mereka membaca tentang metoda hacking & caranya di berbagai kesempatan, mencoba berbagai sistem sampai akhirnya berhasil & memproklamirkan kemenangan ke lainnya, umumnya masih menggunakan Grafik User Interface (GUI) & baru belajar basic dari UNIX tanpa mampu menemukan lubang kelemahan baru di sistem operasi.

4. Script Kiddie

Ciri-ciri : seperti developed kiddie dan juga seperti Lamers, mereka hanya mempunyai pengetahuan teknis networking yang sangat minimal, tidak lepas dari GUI, hacking dilakukan menggunakan trojan untuk menakuti & menyusahkan hidup sebagian pengguna Internet.

5. Lamer

Ciri-ciri : tidak mempunyai pengalaman & pengetahuan tapi ingin menjadi hacker sehingga lamer sering disebut sebagai ‘wanna-be’ hacker, penggunaan komputer mereka terutama untuk main game, IRC, tukar menukar software prirate, mencuri kartu kredit, melakukan hacking dengan menggunakan software trojan, nuke & DoS, suka menyombongkan diri melalui IRC channel, dan sebagainya. Karena banyak kekurangannya untuk mencapai elite, dalam perkembangannya mereka hanya akan sampai level developed kiddie atau script kiddie saja.

Cracker tidak mempunyai hirarki khusus karena sifatnya hanya membongkar dan merusak.

Kode Etik Hacker

1. Mampu mengakses komputer tak terbatas dan totalitas.

2. Semua informasi haruslah FREE.

3. Tidak percaya pada otoritas, artinya memperluas desentralisasi.

4. Tidak memakai identitas palsu, seperti nama samaran yang konyol, umur, posisi, dll.

5. Mampu membuat seni keindahan dalam komputer.

6. Komputer dapat mengubah hidup menjadi lebih baik.

7. Pekerjaan yang di lakukan semata-mata demi kebenaran informasi yang harus disebar luaskan.

8. Memegang teguh komitmen tidak membela dominasi ekonomi industri software tertentu.

9. Hacking adalah senjata mayoritas dalam perang melawan pelanggaran batas teknologi komputer.

10. Baik Hacking maupun Phreaking adalah satu-satunya jalan lain untuk menyebarkan informasi pada massa agar tak gagap dalam komputer (gaptek).

Cracker tidak memiliki kode etik apapun.

Aturan Main Hacker

Gambaran umum aturan main yang perlu di ikuti seorang hacker seperti di jelaskan oleh Scorpio, yaitu:

1. Di atas segalanya, hormati pengetahuan & kebebasan informasi.

2. Memberitahukan sistem administrator akan adanya pelanggaran keamanan / lubang di keamanan yang anda lihat.

3. Jangan mengambil keuntungan yang tidak fair dari hack.

4. Tidak mendistribusikan & mengumpulkan software bajakan.

5. Tidak pernah mengambil resiko yang bodoh – selalu mengetahui kemampuan sendiri.

6. Selalu bersedia untuk secara terbuka / bebas / gratis memberitahukan & mengajarkan berbagai informasi & metoda yang diperoleh.

7. Tidak pernah meng-hack sebuah sistem untuk mencuri uang.

8. Tidak pernah memberikan akses ke seseorang yang akan membuat kerusakan.

9. Tidak pernah secara sengaja menghapus & merusak file di komputer yang dihack.

10. Hormati mesin yang di hack, dan memperlakukan dia seperti mesin sendiri.

Hacker sejati akan selalu bertindak berlandaskan kode etik dan aturan main sedang cracker tidak mempunyai kode etik ataupun aturan main karena cracker sifatnya merusak.

Malware

Mungkin sebagian anda sudah sering mendengarnya, tetapi mungkin hanya sebagian orang yang tahu tentang Malware. berikut ini saya akan coba memberikan beberapa keterangan dan informasi tentang apa itu dan apa saja yang termasuk ‘Malware’ Kita mengenal virus sebagai ancaman terhadap komputer kita, namun sesungguhnya virus hanyalah salah satu bentuk dari apa yang disebut malware.

Malware, secara umum, adalah program yang bersifat merusak komputer. ‘Malware” adalah program komputer yang di ciptakan dengan maksud dan tujuan tertentu dari/oleh penciptanya dan merupakan program yang mencari kelemahan dari software.Umumnya Malware diciptakan untuk membobol atau merusak suatu software atau operating sistem.

Berikut ini mungkin dapat membantu, definisi menurut Wikipedia:

Malware (a portmanteau of “malicious software”) is software designed to infiltrate or damage a computer system, without the owner’s consent. The term describes the intent of the creator, rather than any particular features. Malware is commonly taken to include computer viruses, Trojan horses, and spyware. In law, malware is sometimes known as a computer contaminant, for instance in the legal codes of California, Virginia, and several other U.S. states. Malware is sometimes pejoratively called scumware. Malware should not be confused with defective software, that is, software which has a legitimate purpose but contains errors or bugs. (bagi yang kurang ngerti tinggal Translate aja di Om Google)

===============================================

-=Virus=-

Inilah istilah yang sering dipakai untuk seluruh jenis perangkat lunak yang mengganggu computer. Bias jadi karena inilah tipe malware pertama yang muncul. Virus bisa bersarang di banyak tipe file. Tapi boleh dibilang, target utama vireus adalah file yang bisa dijalankan seperti EXE, COM dan VBS, yang menjadi bagian dari suatu perangkat lunak.

Boot sectorjuga sering dijadikan sasaran virus untuk bersarang. Beberapa file dokumen juga bisa dijadikan sarang oleh virus. Penyebaran ke computer lain dilakukan dengan bantuan pengguna computer. Saat file yang terinfeksi dijalankan di computer lain, kemungkinan besar computer lain itu akan terinfeksi pula. Virus mencari file lain yang bisa diserangnya dan kemudian bersarang di sana.Bisa juga virus menyebar melalui jaringan peer-to-peer yang sudah tak asing digunakan orang untuk berbagi file.

===============================================

-=Worm=-

Worm alias cacing, begitu sebutannya. Kalau virus bersarang pada suatu program atau dokumen, cacing-cacing ini tidak demikan. Cacing adalah sebuah program yang berdiri sendiri dan tidak membutuhkan sarang untuk menyebarkan diri. Hebatnya lagi, cacing bisa saja tidak memerlukan bantuan orang untuk penyebarannya.

Melalui jaringan, cacing bisa “bertelur” di computer-komputer yang terhubung dalam suatu kerapuhan (vulnerability) dari suatu system, biasanya system operasi.Setelah masuk ke dalam suatu computer, worm memodifikasi beberapa pengaturan di system operasi agar tetap hidup. Minimal, ia memasukkan diri dalam proses boot suatu computer. Lainnya, mungkin mematikan akses ke situs antivirus, menonaktifkan fitur keamanan di system, dan tindakan lain.

===============================================

-=Wabbit=-

Istilah ini mungkin asing, tapi memang ada malware tipe ini. Seperti worm, wabbit tidak membutuhkan suatu program dandokumen untuk bersarang. Tetapi berbeda dengan worm, wabbit tidak membutuhkan suatu program dan dokumen untuk bersarang. Tetapi berbeda dengan worm yang menyebarkan diri ke computer lain menggunakan jaringan, wabbit menggandakan diri secara terus-menerus didalam sebuah computer local dan hasil penggandaan itu akan menggerogoti system.Kinerja computer akan melambat karena wabbit memakan sumber data yang lumayan banyak. Selain memperlambat kinerja computer karena penggunaan sumber daya itu, wabbit bisa deprogram untuk memiliki efek samping yang efeknya mirip dengan malware lain. Kombinasi-kombinasi malware seperti inilah yang bisa sangat berbahaya.

===============================================

-=Keylogger=-

Hati-hati kalau berinternet di warnet. Bisa saja pada computer di warnet itu diinstall suatu perangkat lunak yang dikenal dengan istilah keylogger yang mencatat semua tekanan tombol keyboard. Catatan yang disimpan dalam suatu file yang bisa dilihat kemudian itu lengkap. Di dalamnya bisa terdapat informasi seperti aplikasi tempat penekanan tombol dilakukan dan waktu penekanan. Dengan cara ini, seseorang bisa mengetahui username, password dan berbagai informasi lain yang dimasukkan dengan cara pengetikan.Pada tingkat yang lebih canggih, keylogger mengirimkan log yang biasanya berupa file teks itu ke seseorang. Tentu saja itu dilakukan tanpa sepengetahuan si korban. Pada tingkat ini pula keylogger bisa mengaktifkan diri ketika pengguna computer melakukan tindakan tertentu.

Misalnya begini. Ketika pengguna computer membuka situs e-banking, keylogger aktif dan mencatat semua tekanan pada keylogger aktif dan mencatat semua tekanan pada keyboard aktif dan mencatat semua tekanan pada keyboard di situs itu dengan harapan nomor PIN dapat dicatat.Keylogger ini cukup berbahaya karena secanggih apa pun enkripsi yang diterapkan oleh suatu website, password tetap dapat diambil. Pasalnya, password itu diambil sebelum sempat dienkripsi oleh system. Jelas dong. Keylogger merekam sesaat setelah password diketikkan dan belum diproses oleh system.

===============================================

-=Browser Hijacker=-

Browser hijacker mengarahkan browser yang seharusnya menampilkan situs yang sesuai dengan alamat yang dimasukkan ke situs lain. Itu contoh paling parah dari gangguan yang disebabkan oleh browser hijacker. Contoh lain yang bisa dilakukan olehpembajak ini adalah menambahkan bookmark, mengganti home page, serta mengubah pengaturan browser.

Bicara mengenai browser di sini boleh yakin 100% browser yang dibicarakan adalah internet explorer. Selain karena internet explorer adalah buatan Microsoft, raksasa penghasil perangkat lunak yang produknya sering dijadikan sasaran serangan cracker, internet explorer adalah browser yang paling banyak digunakan orang berinternet. Tak heran, internet explorer telah menyatu dengan Windows, system operasi milik Microsoft yang juga banyak diserbu oleh cracker.

===============================================

-=Troya/Trojan=-

Troya (Trojan) adalah malware yang seolah-olah merupakan program yang berguna, yang menghibur, yang menyelamatkan, padahal di balik itu, ia merusak. Kuda ini bisa ditunggangi oleh malware lain seperti seperti virus, worm, spyware. Troya dapat digunakan untuk menyebarkan atau mengaktifkan mereka.

===============================================

-=Spyware=-

Spyware adalah perangkat lunak yang mengumpulkan dan mengirim informasi tentang pengguna computer tanpa diketahui oleh si pengguna itu.Informasinya bisa yang tidak terlampau berbahaya seperti pola berkomputer, terutama berinternet, seseorang sampai yang berbahaya seperti nomor kartu kredit, PIN untuk perbankan elektronik (e-banking) dan password suatu akun.Informasi tentang pola berinternet, telah disebutkan, tidak terlampau berbahaya. Situs yang dikunjungi, informasi yang kerap dicari, obrolan di ruang chat akan dimata-matai oleh si spyware.Selanjutnya, informasi itu digunakan untuk menampilkan iklan yang biasanya berupa jendela pop-up.

Iklan itu berhubungan dengan kebiasaan seseorang berinternet. Misalnya kerap kali seseorang mencari informasi mengenai kamera digital. Jendela pop-up yang muncul akan menampilkan, misalnya situs yang berdagang kamera digital. Adware adalah istilah untuk spyware yang begini. Penyebaran spyware mirip dengan Trojan. Contohnya, flashget. Ketika flashget yang dipakai belum deregister, flashget bertindak sebagai spyware. Coba saja hubungkan diri ke internet, jalankan flashget yang belum deregister, cuekin computer beberapa saat, pasti muncul jendela internet explorer yang menampilkan iklan suatu situs.

===============================================

-=Backdoor=-

Ini namanya main belakang. Kepingin cepat dapat Surat Izin mengemudi. Dari pada lewar prosedur standar yang mengharuskan test ini dan test itu, mendingan siapkan duit buat nyogok aparat. SIM cepat di dapat tanpa antre lama, tanpa test ini dan itu. Tidak berbeda dengan dengan contoh bikin SIM tadi, dengan melanggar prosedur, malware berusaha masuk ke dalam system untuk mengakses sumber daya serta file.

Berdasarkan cara bekerja dan perilaku penyebarannya, backdoor dibagi menjadi 2 grup. Grup pertama mirip dengan Troya. Mereka secara manual dimasukkan ke dalam suatu file program pada perangkat lunak dan kemudian ketika perangkat lunak itu diinstall, mereka menyebar. Grup yang kedua mirip dengan worm. Backdoor dalam grup ini dijalankan sebagai bagian dari proses boot. Ratware adalah sebutan untuk backdoor yang mengubah computer menjadi zombie yang mengirim spam. Backdoor lain mampu mengacaukan lalu lintas jaringan, melakukan brute force untuk meng-crack password dan enkripsi., dan mendistribusikan serangan distributed denial of service.

===============================================

-=Dialer=-

Andaikat computer yang digunakan, tidak ada hujan atau badai, berusaha menghubungkan diri ke internet padahal tak ada satu pun perangkat lunak yang dijalankan membutuhkan koneksi, maka layaklah bercuriga. Computer kemungkinan telah terjangkit oleh malware yang terkenal dengan istilah dialer.

Dialer menghubungkan computer ke internet guna mengirim kan informasi yang didapat oleh keylogger, spyware tau malware lain ke si seseorang yang memang bertujuan demikian. Dia dan penyedia jasa teleponlah yang paling diuntungkan dengan dialer ini.

===============================================

-=Exploit dan rootkit=-

Kedua perangkat ini bisa dibilang malware bisa pula tidak. Kenapa begitu? Penjelasanya kira-kira begini. Exploit adalah perangkat lunak yang menyerang kerapuhan keamanan (security vulnerability) yang spesifik namun tidak selalu bertujuan untuk melancarkan aksi yang tidak diinginkan.

Banyak peneliti keamanan computer menggunakan exploit untuk mendemonstrasikan bahwa suatu system memiliki kerapuhan. Memang ada badan peneliti yang bekerja sama dengan produsen perangkat lunak. Peneliti itu bertugas mencari kerapuhan dari sebuah perangkat lunak dan kalau mereka menemukannya, mereka melaporkan hasil temuan ke si produsen agar si produsen dapat mengambil tindakan. Namun begitu exploit kadang menjadi bagian dari suatu malware yang bertugas menyerang kerapuhan keamanan. Berbeda dengan exploit yang secara langsung menyerang system, rootkit tidak demikian. Rootkit dimasukkan ke dalam computer oleh penyerang setelah computer berhasil diambil alih.

Rootkit berguna untuk menghapus jejak penyerangan, seperti menghapus log dan menyembunyikan proses malware itu sendiri. Rootkit juga bisa mengandung backdoor agar di hari depan nanti, si penyerang bisa kembali mengambil alih system. Rootkit ini sulit di deteksi, pasalnya rootkit ditanam pada system operasi di level kernel, level inti system operasi. Cara terbaik yang bisa diandalkan untuk mendeteksi ada tidaknya rootkit di computer adalah dengan mematikan computer dan boot ulang tidak dengan harddisk melainkan dengan media lain seperti CD-ROM atau disket USB.

Rootkit yang tidak berjalan tak dapat bersembunyi dan kebanyakan antivirus dapat mengidentifikasikannya. Produsen perangkat keamanan biasanya telah mengintegrasikan pendeteksi rootkit di produknya. Meskipun rootkit di menyembunyikan diri selama proses pemindaian berjalan, antivirus masih bisa mengenalinya. Juga bila rootkit menarik diri dari system untuk sementara, antivirus tetap dapat menemukannya dengan menggunakan deteksi “sidik jari” alias byte unik dari rootkit.

Rootkit memang cerdik. Dia bisa menganalisis proses-proses yang sedang berjalan. Andai ia mencurigai suatu proses sebagai tindak tanduk antivirus, ia bisa menyembunyikan diri. Ketika prose situ selesai, ia aktif kembali. Ada beberapa program yang bisa dipakai untuk mendeteksi adanya rootkit pada system. Rootkit detector kit, chkrootkit dan Rkhunter adalah contoh yang bisa digunakan.

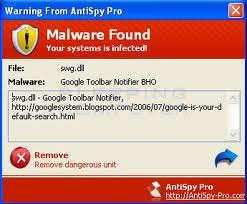

Contoh Deteksi Malware

Gambar diatas merupakan contoh malware yang terdeteksi oleh Antimalware/antivirus.

Adapun cara - cara untuk mencegah ataupun menangkal bahaya dari Malware ini, yaitu dengan menginstallkan sebuah antivirus/anti malware seperti Avira, AVG, Ashampoo, Kaspersky, Norton, Bitdefender, Antispy, dan antivirus/antimalware lainnya. Sebenarnya tidak masalah anda menggunakan antivirus apapun yang jelas dan harus itu adalah bahwa antivirus kita itu Update, juga karena sekarang sudah hampir semua antivirus itu biasanya sudah mengandung program anti malware.

Hanya saja untuk proteksi lebih, memang lebih baik pakai software yang berbayar karena biasanya pada edisi yang free ada sebagian fungsi/fitur yang dikurangi/tidak ada daripada yang berbayar. Tapi biasanya untuk yang premium/berbayar akan lebih berat daripada yang Free yang memang pasti lebih ringan. Sekian dulu Infomasi dan sedikit Pengetahuan dari saya serta semoga bermanfaat.

Tidak ada komentar:

Posting Komentar